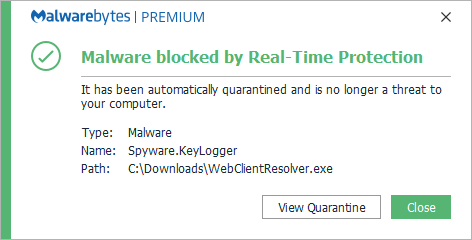

El hacker monitoriza el ordenador de tal forma que es capaz de registrar las pulsaciones que el usuario realiza sobre…

Read More

El hacker monitoriza el ordenador de tal forma que es capaz de registrar las pulsaciones que el usuario realiza sobre…

Read More

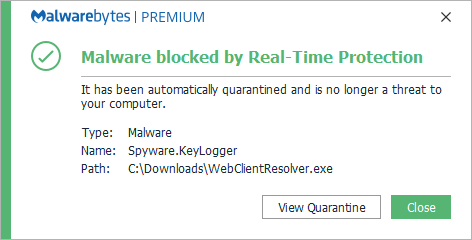

Los Trojan-PSW están diseñados para robar información confidencial de las cuentas de los usuarios, como son: nombres de usuario y…

Read More

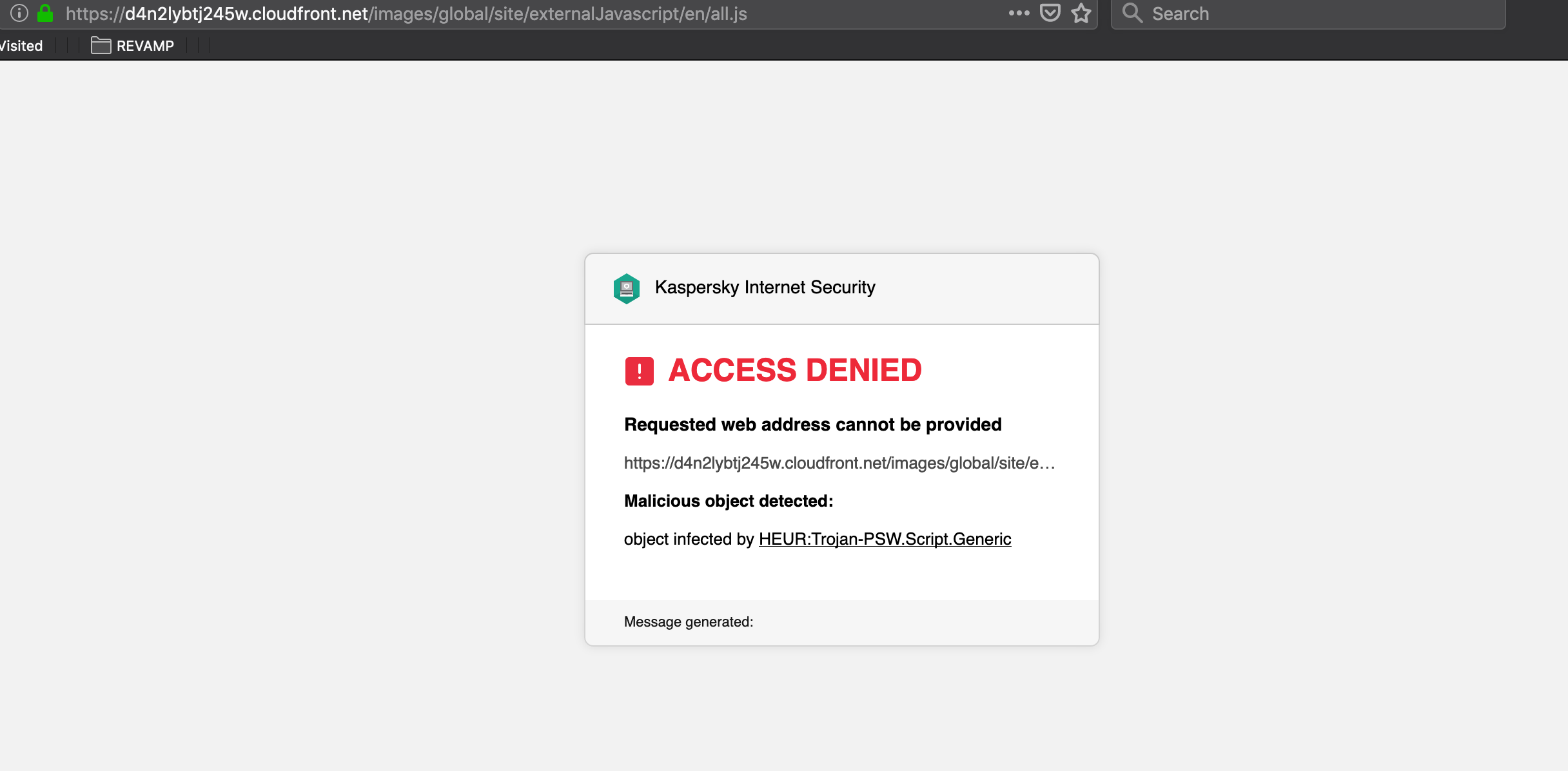

Los troyanos proxy están diseñados para dar acceso a los cibercriminales a una variedad de recursos de Internet, a través…

Read More

Los programas maliciosos de este tipo están diseñados para informar a los criminales cuándo un equipo infectado se encuentra en…

Read More

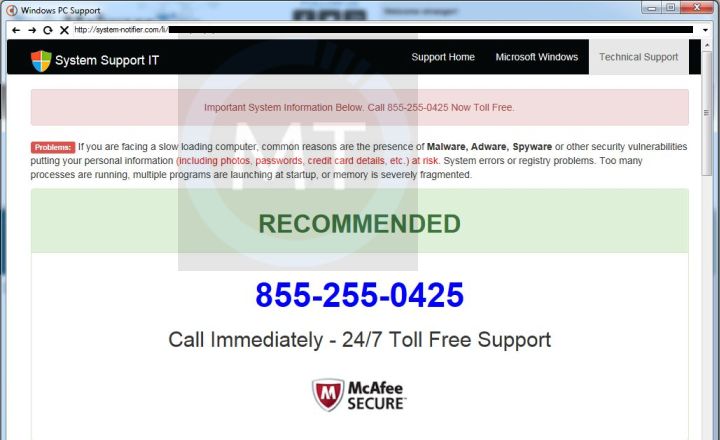

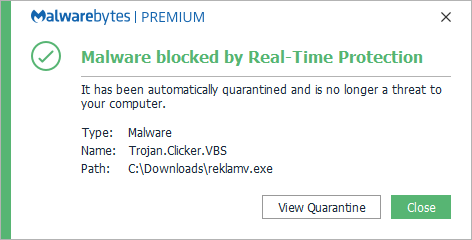

Los programas clasificados como Trojan-Clicker están diseñados para acceder a los recursos de Internet (normalmente, páginas web). Esto lo consiguen…

Read More

Casi todos tenemos series o películas favoritas, pero estas o son dificiles de conseguir o estan en apps de paga…

Read More

Las películas y las series han estado por mucho tiempo, por ejemplo tus papás o tus abuelos iban a cienes…

Read More

Efectivamente citibanamex falla en quincena y por si fuera poco en el buen fin, día donde requiere su dinero para…

Read More

Un 3 de enero de 2009, Satoshi Nakamoto obtuvo el primer bitcoin de la red. El primer bloque minado también…

Read More

Los audífonos para la mayoría son muy esenciales en su vida ya que con ellos puedes escuchar lo que sea…

Read More