Desde el estreno de Wonder Woman 1984 en HBO Max, Warner Bros ha planteado una nueva estrategia para el lanzamiento…

Read More

Desde el estreno de Wonder Woman 1984 en HBO Max, Warner Bros ha planteado una nueva estrategia para el lanzamiento…

Read More

OS/2 fue desarrollado originalmente entre IBM y Microsoft como un sucesor multiproceso del DOS para CPUs 286 y mejor, pero…

Read More

ADB.Miner utiliza parte del código de Mirai para su mecanismo de detección de dispositivos vulnerables, el conocido troyano implicado en…

Read More

Recientemente, investigadores de Check Point han detectado malware para Windows que utiliza el coronavirus (COVID-19) para infectar a sus víctimas.…

Read More

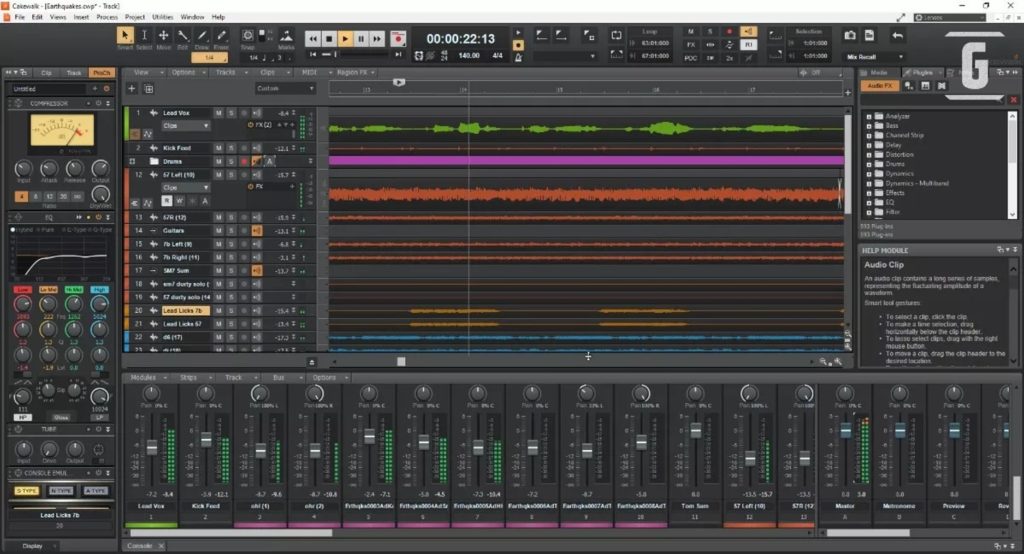

Una estación de trabajo de audio digital (EAD) o DAW por sus siglas en inglés (Digital Audio Workstation) es un…

Read More

Un router es un dispositivo capaz de transferir la señal a todos los aparatos que tienes en casa y que…

Read More

El carding es una forma de estafa online, la cual consiste en acceder ilegalmente a los datos de una tarjeta…

Read More

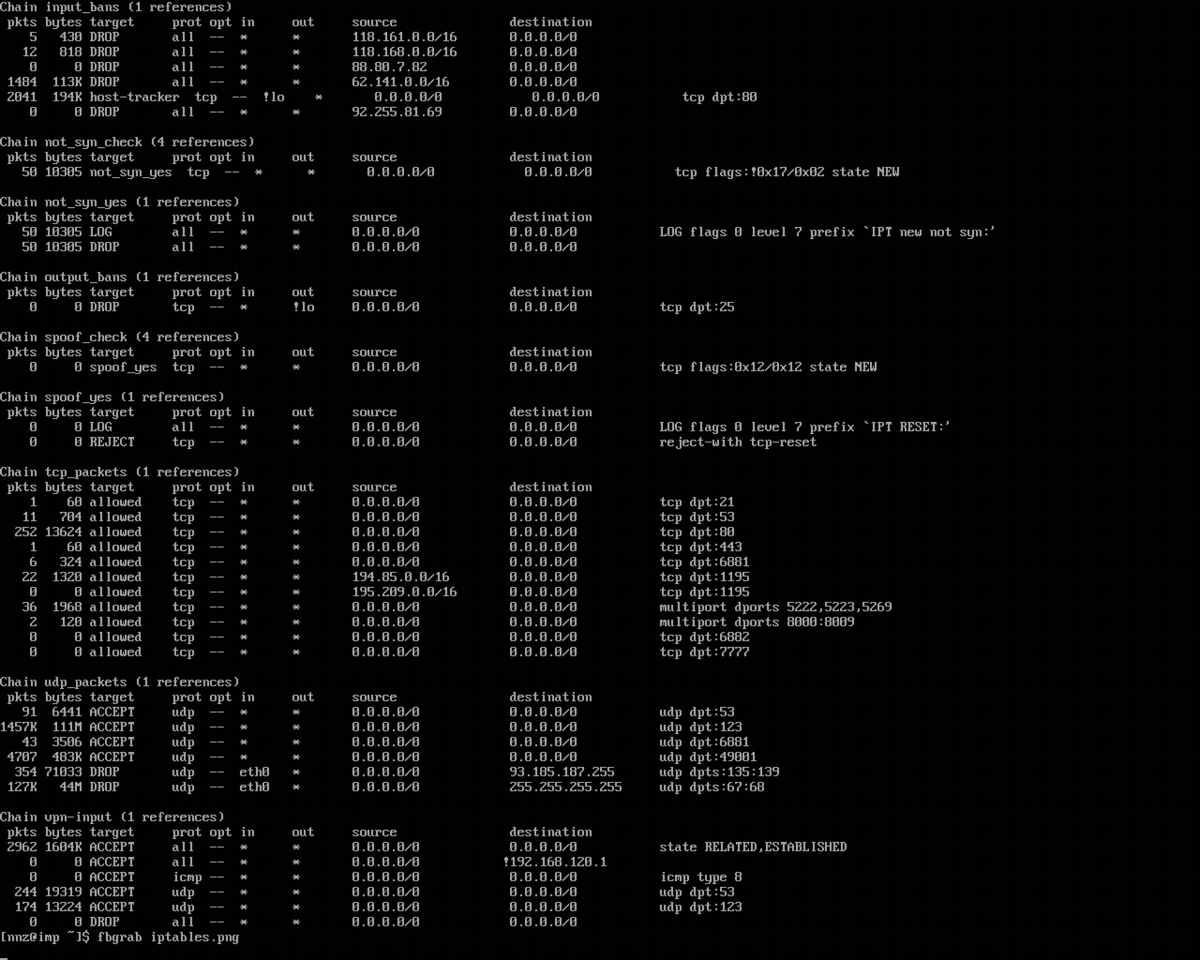

Es una utilidad de línea de órdenes para configurar el cortafuegos del kernel de Linux implementado como parte del proyecto…

Read More

Efectivamente, Kali Linux es la herramienta perfecta para hackers, que buscan (y encuentran) los límites y fisuras en la seguridad…

Read More

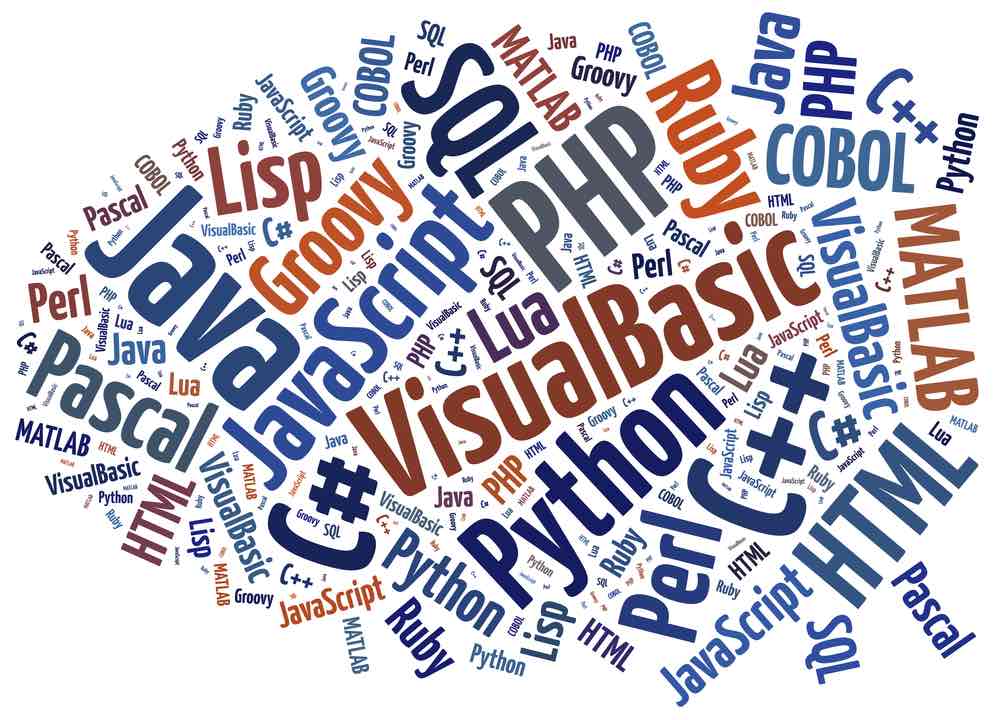

#10 – TypeScript TypeScript está diseñado para desarrollar aplicaciones de gran tamaño, aplicaciones JavaScript para para ejecutar en el lado…

Read More