La segregación de funciones evita que una sola persona tenga control total sobre procesos críticos. Esto reduce riesgos de errores…

Read More

La segregación de funciones evita que una sola persona tenga control total sobre procesos críticos. Esto reduce riesgos de errores…

Read More

La gestión de identidades se encarga de controlar quién puede acceder a sistemas, aplicaciones y datos dentro de una organización.…

Read More

Actualizar sistemas no solo agrega funciones, sino que corrige vulnerabilidades explotables. Muchos ataques aprovechan software desactualizado con fallos conocidos. Un…

Read More

Gestionar usuarios correctamente evita accesos indebidos y protege información sensible. Un mal control puede derivar en brechas de seguridad. Asignar…

Read More

El software libre promueve la colaboración y la transparencia. Permite estudiar, modificar y distribuir el código, acelerando el desarrollo tecnológico.…

Read More

Una red Wi-Fi mal configurada puede ser un punto de acceso fácil para atacantes. La seguridad inalámbrica es esencial tanto…

Read More

Un servidor puede parecer estable hasta que ocurre una falla inesperada. El monitoreo permite detectar problemas antes de que impacten…

Read More

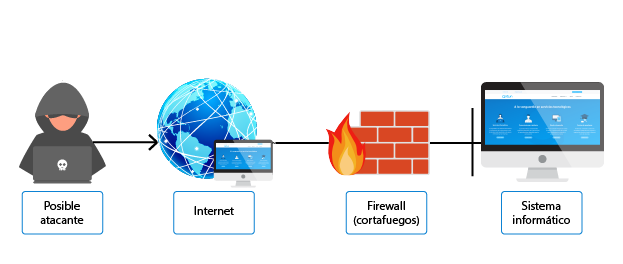

Los firewalls actúan como una barrera entre redes confiables y no confiables. Analizan el tráfico y permiten o bloquean conexiones…

Read More

La computación en la nube permitió a las empresas acceder a infraestructura avanzada sin grandes inversiones iniciales. Servicios bajo demanda…

Read More

Las copias de seguridad son uno de los pilares más subestimados en TI, hasta que ocurre un incidente. Fallos de…

Read More