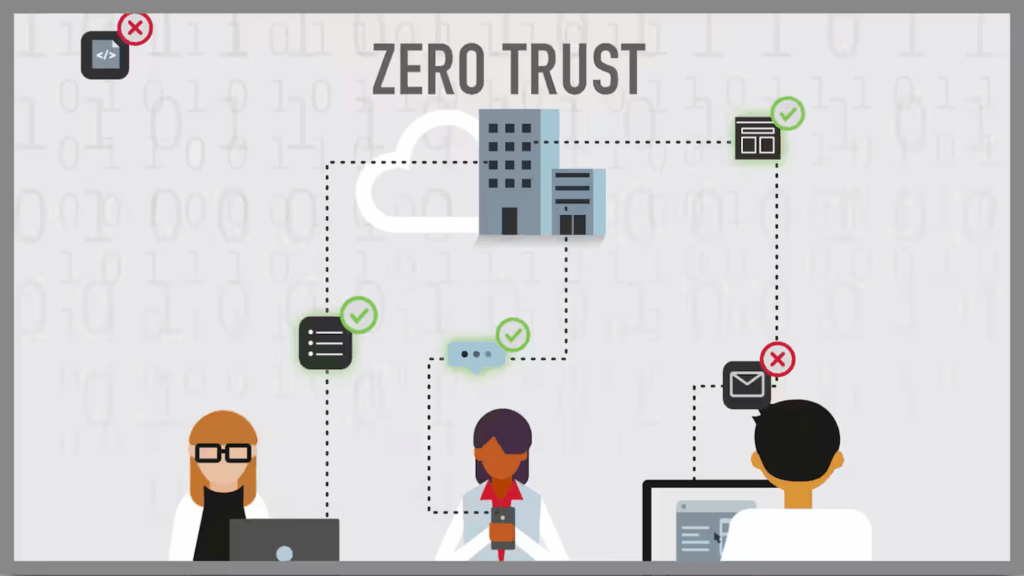

El modelo tradicional de seguridad asumía que todo lo que estaba dentro de la red era confiable. Sin embargo, los ataques internos y las filtraciones han demostrado que este enfoque es insuficiente. El modelo Zero Trust propone lo contrario: nadie ni nada es confiable por defecto, incluso si se encuentra dentro del perímetro de la red corporativa. Bajo este esquema, cada acceso debe ser autenticado, autorizado y cifrado, reduciendo al mínimo los riesgos de intrusión.

Pasos para aplicarlo:

- Implementar autenticación multifactor (MFA) en todos los accesos.

- Segmentar la red, de modo que un usuario no pueda moverse libremente entre áreas.

- Revisar periódicamente los permisos de cada empleado.

- Monitorizar en tiempo real cualquier comportamiento anómalo.

Tip extra: evita dar permisos “ilimitados” o “para siempre”. Los accesos deben renovarse y revisarse de manera constante.

👉 ¿Tu empresa sigue confiando en un modelo clásico de seguridad perimetral o ya se ha planteado migrar a Zero Trust?

Leave a Reply