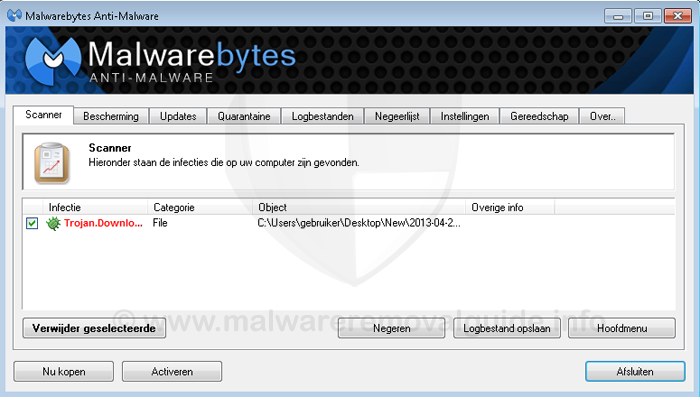

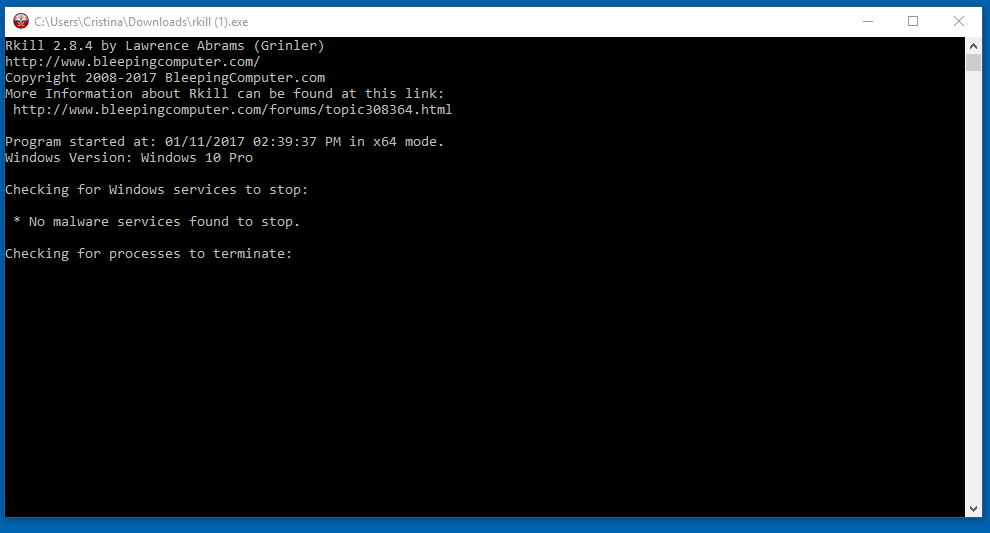

Los Trojan-Downloaders pueden descargar e instalar nuevas versiones de programas maliciosos en tu computadora, incluso troyanos y adware. Una vez…

Read More

Los Trojan-Downloaders pueden descargar e instalar nuevas versiones de programas maliciosos en tu computadora, incluso troyanos y adware. Una vez…

Read More

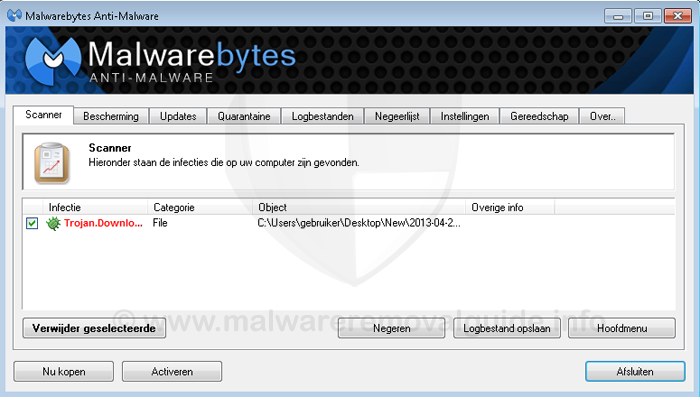

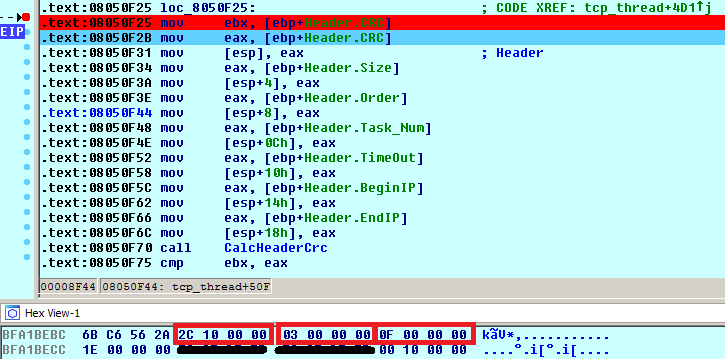

Estos programas realizan ataques DoS (denegación de servicio) contra una dirección web dirigida. Mediante el envío de numerosas solicitudes (desde…

Read More

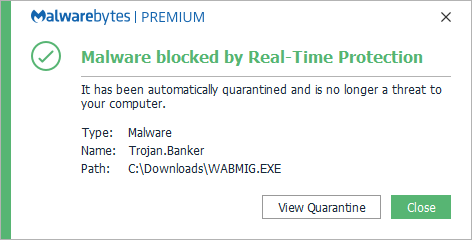

El objetivo de los programas Trojan-Banker es robar los datos de cuentas de sistemas de banca en línea, sistemas de…

Read More

Los exploits son programas que contienen datos o códigos que aprovechan una vulnerabilidad del software de aplicaciones que se ejecutan…

Read More

Es un fragmento de datos o secuencia de comandos o acciones, utilizada con el fin de aprovechar una vulnerabilidad de…

Read More

El Mattel Electronics Auto Race, el primero de la línea de juegos de la división de Mattel Electronics de Mattel…

Read More

Un troyano backdoor (puerta trasera) ofrece a los usuarios maliciosos control a distancia de la computadora infectada. Permiten que el…

Read More

Sobig.f es un gusano que se circula por internet adjunto en mensajes de correo electrónico. El gusano Sobig.f también se…

Read More

Conficker, detectado por primera vez en Noviembre de 2008 y cuyas últimas variantes aún se encuentran entre nosotros, es el…

Read More

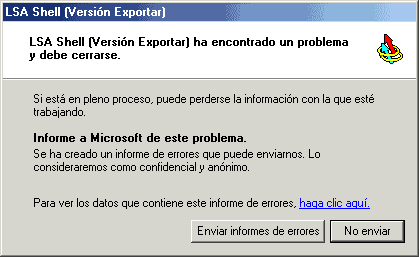

Sasser (2004), como Blaster, se aprovechaba de una vulnerabilidad de Windows para propagarse, concretamente en el servicio LSASS (Subsistema de…

Read More