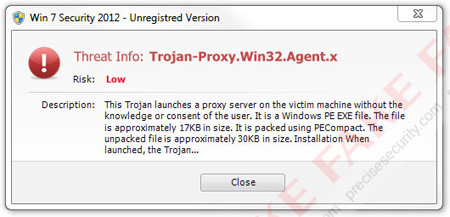

Los troyanos proxy están diseñados para dar acceso a los cibercriminales a una variedad de recursos de Internet, a través…

Read More

Los troyanos proxy están diseñados para dar acceso a los cibercriminales a una variedad de recursos de Internet, a través…

Read More

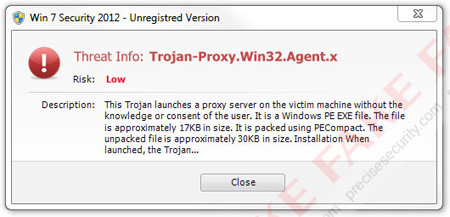

Los programas maliciosos de este tipo están diseñados para informar a los criminales cuándo un equipo infectado se encuentra en…

Read More

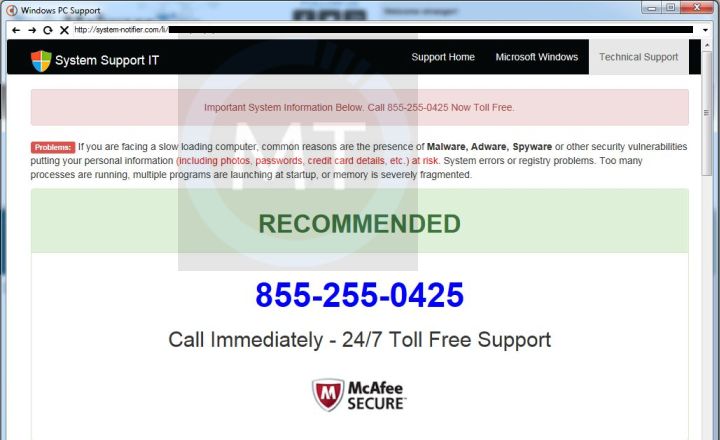

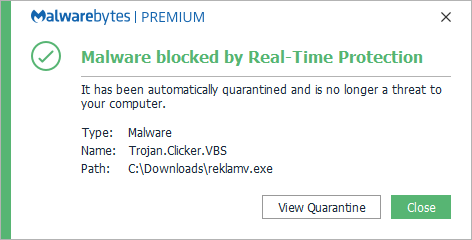

Los programas clasificados como Trojan-Clicker están diseñados para acceder a los recursos de Internet (normalmente, páginas web). Esto lo consiguen…

Read More

Estos troyanos están diseñados para congelar o hacer más lento el rendimiento del sistema, también pueden inundar el disco con…

Read More

Estos programas pueden recolectar direcciones de correo electrónico desde tu computadora y luego enviarlos a los delincuentes a través de…

Read More

Los programas Trojan-Spy pueden espiar cómo usas tu computadora; por ejemplo, a través del seguimiento de los datos que ingresas…

Read More

Estos programas envían mensajes de texto desde tu dispositivo móvil a números de teléfono de tarifa prémium y pueden salirte…

Read More

Este tipo de troyano puede modificar datos en tu computadora, para alterar su correcto funcionamiento o para que no te…

Read More

Los programas Trojan-IM (troyanos de mensajería instantánea) están diseñados para robar credenciales de inicio de sesión y contraseñas de programas…

Read More

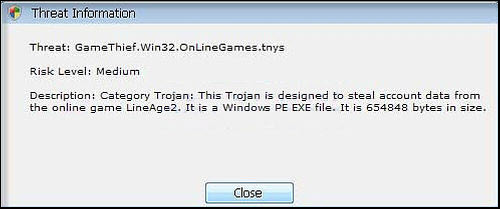

Este tipo de programa roba información de la cuenta de usuario de jugadores en línea. Una vez robada, la información…

Read More