Sobig.f es un gusano que se circula por internet adjunto en mensajes de correo electrónico. El gusano Sobig.f también se…

Read More

Sobig.f es un gusano que se circula por internet adjunto en mensajes de correo electrónico. El gusano Sobig.f también se…

Read More

Conficker, detectado por primera vez en Noviembre de 2008 y cuyas últimas variantes aún se encuentran entre nosotros, es el…

Read More

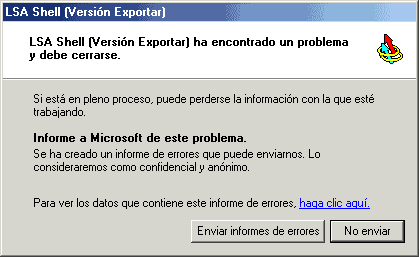

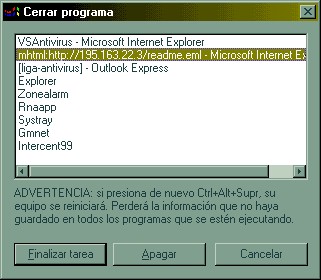

Sasser (2004), como Blaster, se aprovechaba de una vulnerabilidad de Windows para propagarse, concretamente en el servicio LSASS (Subsistema de…

Read More

Un par de meses después de que apareciera Blaster la red tuvo que hacer frente a una amenaza mucho más…

Read More

El gusano Blaster, también conocido como Lovsan, hizo de los servicios técnicos de informática en 2003, cuando cientos de miles…

Read More

En Septiembre de 2001 el gusano «Nimda» (admin leído al revés) llevó al gran público a cotas de paranoia nunca…

Read More

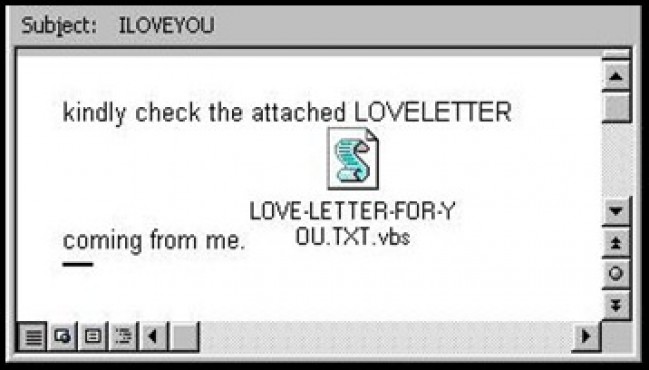

Un sencillo gusano escrito en VBScript que causó estragos en Mayo de 2000. La forma de funcionar de este gusano…

Read More

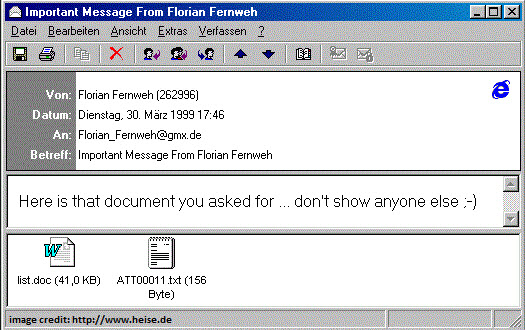

Un virus con nombre de mujer hizo su aparición el 26 de marzo de 1999 en Estados Unidos. ‘Melissa’ utilizaba…

Read More

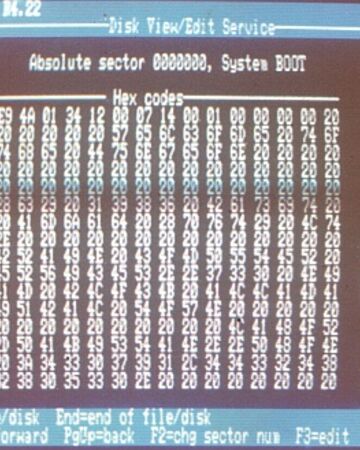

Con el virus para MS-DOS «Brain», de 1986, los virus se volvieron algo más sofisticados. Este virus, que está considerado…

Read More

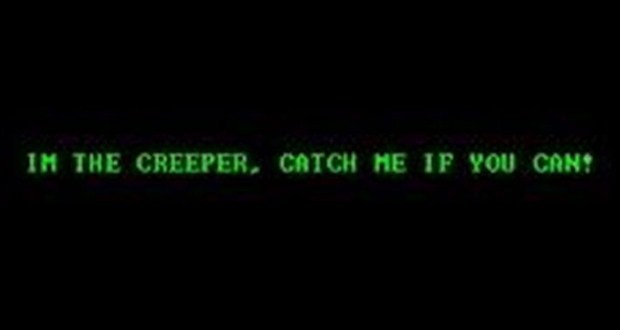

Creeper (enredadera) es el nombre que se le dio al primer virus del que se tiene constancia, escrito en 1971,…

Read More