Las botnets son redes de dispositivos infectados controlados por un atacante. Pueden ser PCs, móviles o incluso cámaras IP y…

Read More

Las botnets son redes de dispositivos infectados controlados por un atacante. Pueden ser PCs, móviles o incluso cámaras IP y…

Read More

El modelo tradicional de “confiar dentro de la red” ya no funciona. Con el aumento del trabajo remoto, el perímetro…

Read More

Lo retro no solo está en la moda o la música, también en la tecnología. Consolas clásicas, sistemas operativos antiguos…

Read More

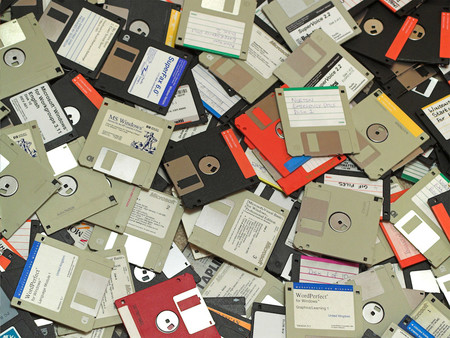

La mayoría de ciberataques no empiezan con código, sino con manipulación psicológica. La ingeniería social aprovecha la confianza, el miedo…

Read More

El edge computing no busca reemplazar a la nube, sino complementarla. La idea central es acercar el procesamiento de datos…

Read More

La computación cuántica suele sonar como ciencia ficción, pero ya es una realidad en laboratorios y empresas tecnológicas de vanguardia.…

Read More

La realidad aumentada (AR) dejó de ser solo para videojuegos y ahora impulsa la educación en múltiples niveles. Su poder…

Read More

El consumo energético de los centros de datos crece cada año y es un reto enorme en la era digital.…

Read More

Practicar ciberseguridad requiere más que teoría, y la mejor forma de aprender es montando tu propio entorno de pruebas. Un…

Read More

La Web 3.0 no es solo una moda, es una evolución de cómo interactuamos en línea. Su base está en…

Read More