¿Qué es un ataque DDoS?

Los ataques DDoS simples son una forma común de ciberataque que busca saturar y bloquear el funcionamiento de páginas web, servidores o servicios en línea. En este artículo te explicaremos con ejemplos fáciles de entender qué son, cómo funcionan y por qué representan un riesgo para cualquier sistema conectado a internet.

Ejemplo simple: la pizzería

Imagina una pizzería que solo puede atender 10 llamadas al mismo tiempo para recibir pedidos. De repente, recibe miles de llamadas falsas en pocos minutos. El sistema telefónico se satura y los clientes reales no pueden hacer sus pedidos. Eso es básicamente lo que sucede en un ataque DDoS, pero en vez de una pizzería, el objetivo es una página web o un servicio en línea.

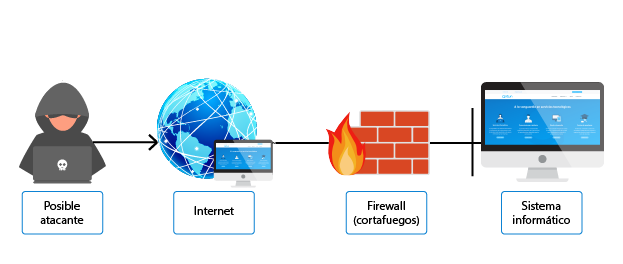

¿Cómo se originan estos ataques?

Los atacantes suelen controlar una red de dispositivos infectados, llamada “botnet”. Estos dispositivos, que pueden ser computadoras, cámaras o incluso teléfonos, envían tráfico coordinado hacia el objetivo sin que sus dueños lo sepan.

Ejemplo en videojuegos

Cuando juegas en línea y el servidor se congela o desconecta, puede ser resultado de un ataque DDoS. Los atacantes quieren interrumpir el servicio para molestar a los jugadores o sabotear el juego.

Motivos detrás de un ataque DDoS

- Extorsión: Piden dinero a cambio de detener el ataque.

- Competencia desleal: Intentan que un rival pierda clientes.

- Protestas: Grupos activistas que quieren llamar la atención.

- Diversión o desafío: Algunos hackers lo hacen para demostrar poder técnico.

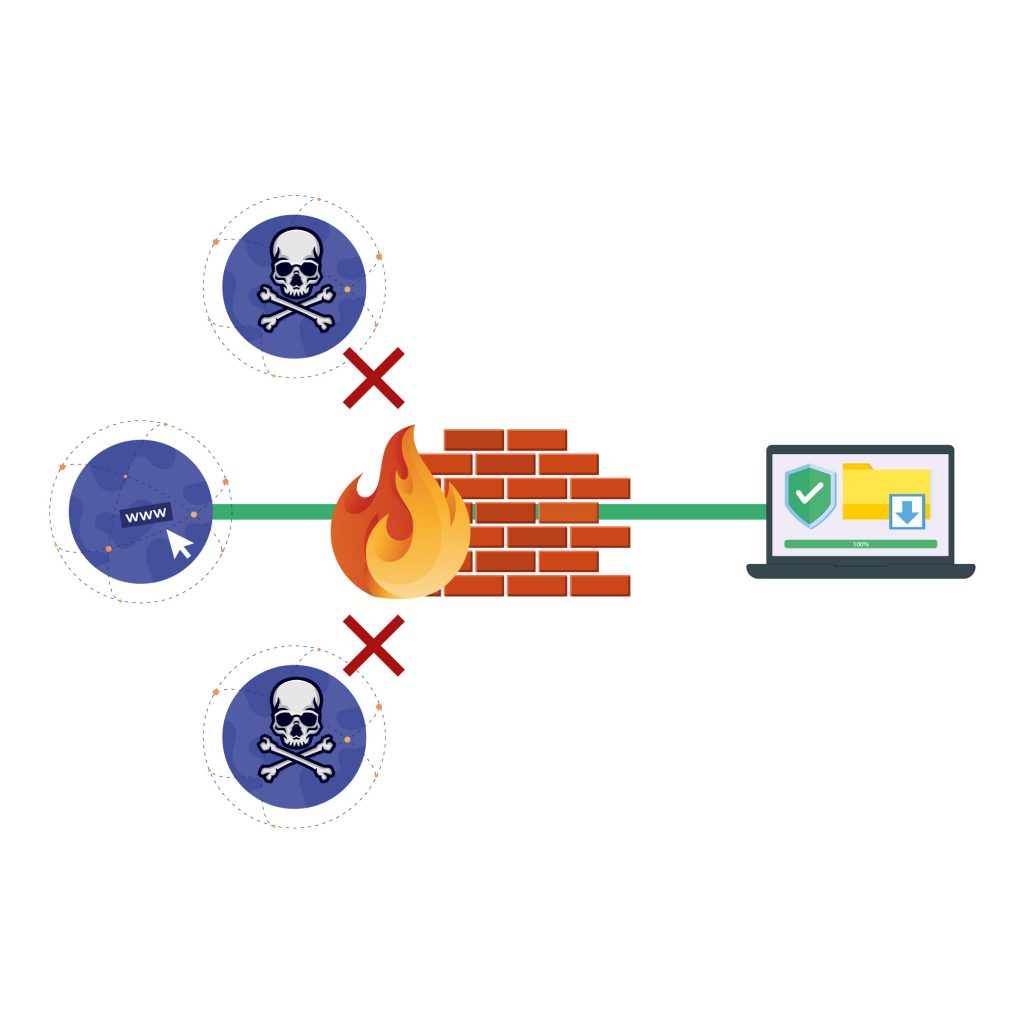

¿Cómo protegerse?

La protección contra DDoS implica usar tecnologías que detectan y bloquean tráfico falso, como servicios especializados en mitigación de DDoS (Security Truxgo, Cloudflare, AWS Shield, etc.). Además, es importante tener sistemas escalables que puedan soportar picos inesperados de tráfico y monitoreo constante para reaccionar rápido.

Los ataques DDoS son una amenaza real para cualquier servicio en línea. Entender cómo funcionan con ejemplos simples ayuda a valorar la importancia de contar con protección adecuada y estrategias para mantener la estabilidad de tus sistemas.

Leave a Reply