Hoy no solo existimos físicamente, también digitalmente. Nuestra identidad en línea influye en cómo otros nos perciben y cómo accedemos…

Read More

Hoy no solo existimos físicamente, también digitalmente. Nuestra identidad en línea influye en cómo otros nos perciben y cómo accedemos…

Read More

Humanizar la tecnología es diseñarla pensando en emociones, contextos y necesidades reales. Es entender que detrás de cada sistema hay…

Read More

La gobernanza tecnológica establece reglas claras sobre cómo se elige, usa y controla la tecnología dentro de una organización. Sin…

Read More

Las herramientas digitales permiten colaborar en tiempo real sin compartir espacio físico. Esto cambia la dinámica del trabajo en equipo.…

Read More

El trabajo ya no está ligado a un lugar físico. La conectividad permite colaborar desde cualquier parte del mundo. Esto…

Read More

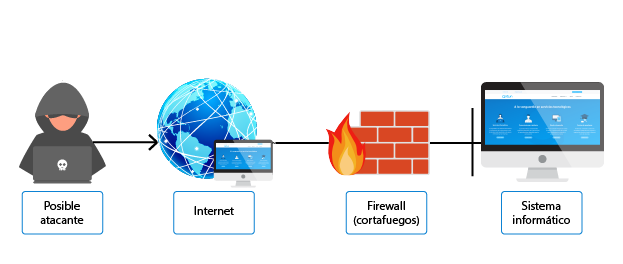

Los firewalls actúan como una barrera entre redes confiables y no confiables. Analizan el tráfico y permiten o bloquean conexiones…

Read More

El phishing es una técnica de ingeniería social que busca engañar a los usuarios para obtener información sensible. A pesar…

Read More

La ciberseguridad ha dejado de ser un tema exclusivo del área técnica para convertirse en un eje estratégico dentro de…

Read More

El phishing sigue siendo una de las amenazas más comunes en el entorno digital. Su efectividad radica en la manipulación…

Read More

La cultura hacker ha influido profundamente en el desarrollo de la tecnología, promoviendo la curiosidad, el aprendizaje autodidacta y la…

Read More