probablemente aparecerá en más lugares a medida que transcurra el año. La asombrosa arrogancia de la pandilla de piratas informáticos detrás del ransomware Lapsus$, conocido como Lapsus$ Group, es materia de leyenda: la pandilla envió un Tweet desde las cuentas de Twitter de una de las empresas afectadas anunciando que una persona llamada “Lapsus$ era el nuevo presidente de Portugal”. Este tuit fue una forma siniestra de demostrar el control de la pandilla sobre la infraestructura de esa organización. Esta es parte de la información más reciente sobre el ransomware Lapsus$ y cómo podría afectar a su empresa.

Lo último sobre las organizaciones afectadas por Lapsus$

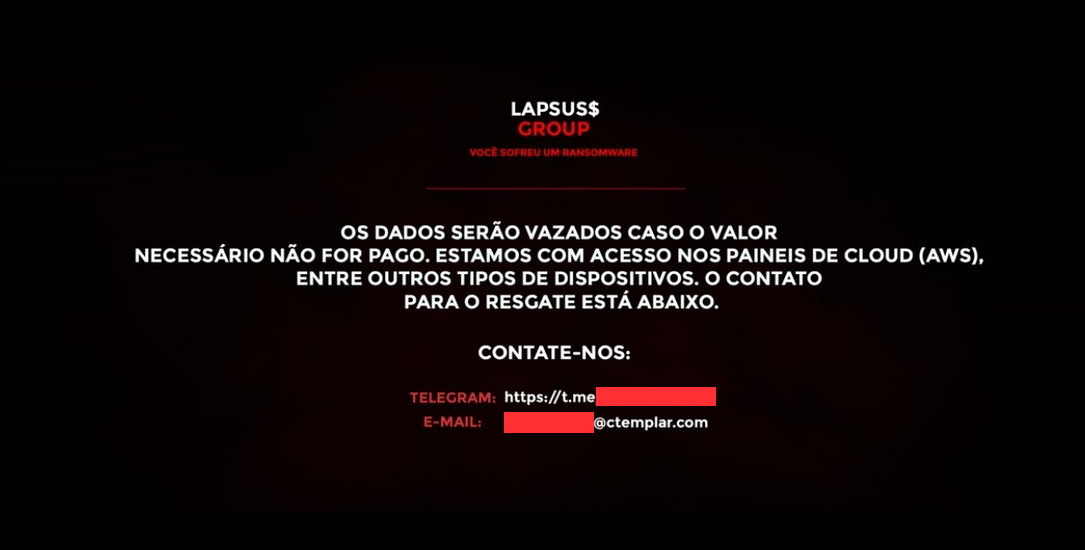

Según The Record , el conglomerado de medios más grande de Portugal, Impresa, fue el objetivo del ransomware Lapsus$ durante las vacaciones de Año Nuevo. Impresa es dueña del canal de televisión y periódico más grande del país, SIC y Expresso. Fue la cuenta de Twitter de Expresso la que usaron los piratas informáticos para atraer a la organización en una demostración de fuerza, para demostrar su control sobre la infraestructura de TI de la empresa. Según The Record, la pandilla de hackers también desfiguró todos los sitios web de Impresa, colocando una nota de rescate (en portugués) en la página de inicio de cada sitio. La nota también alertaba a los lectores de que la pandilla de hackers tenía control sobre la cuenta de Amazon Web Services (AWS) de Impresa.

Además de apoderarse de la cuenta de Twitter de Expresso, los piratas informáticos también se hicieron con el control del boletín Espresso y enviaron correos electrónicos de phishing a los suscriptores de Expresso diciéndoles que el presidente de Portugal había sido asesinado.

Este paso de la explotación pura de datos al control de las redes sociales ha llevado a Espresso a analizar el motivo del ataque a Lapsus$. Este motivo fue revelado en un comunicado en el sitio web de la empresa: “ La invasión de un gran grupo mediático es motivo de orgullo para ellos y algo de lo que presumir con sus pares. Estas entidades disfrutan de la entrada ilícita y el sabotaje. Y esto podría ser en Portugal o en cualquier otro país ” (traducido del portugués).

También han surgido otros objetivos e incluyen el Ministerio de Salud (MoH) de Brasil y el operador de telecomunicaciones brasileño Claro. El Ministerio de Salud perdió 50 TB de datos en el ataque. La pandilla también afirmó haber eliminado los datos que contenían la información necesaria para emitir los certificados de vacunación contra el covid.

Si los comentaristas de Impresa están en lo correcto y el Grupo Lapsus$ está haciendo esto para obtener elogios, entonces es probable que continúen apuntando a medios de comunicación conocidos y grandes organizaciones gubernamentales. Ahora, los ataques parecen centrarse en países de habla hispana y portuguesa y, posteriormente, el mensaje de rescate aparece en esos idiomas.

Cómo Lapsus$ Ransomware deja su huella

El análisis de expertos, hasta el momento, cree que Lapsus$ Group inició el ataque de ransomware utilizando un correo electrónico de phishing. Según una encuesta mundial de proveedores de servicios gestionados (MSP), el phishing está detrás de más de la mitad de todos los ataques de ransomware. El phishing es una forma fácil de ingresar a las redes corporativas, con una sola descarga o un clic en un sitio web con el ingreso de las credenciales de inicio de sesión, los piratas informáticos pueden comenzar a infiltrarse en una red, aumentando los privilegios hasta el punto en que controlan las cuentas de nivel administrativo. Este acceso a la cuenta es explotado por Lapsus$ en forma de demostraciones flagrantes de su control al piratear cuentas de Twitter y otras redes sociales. Es muy probable que este nivel de espectacularidad sea elogiado por los contemporáneos de los piratas informáticos y pueda convertirse en parte de un perfil de ataque continuo.

La industria de la seguridad ha notado en los últimos años un cambio en los daños del ransomware, moviéndose a un modelo de doble golpe e incluso de triple golpe , extendiéndose más allá del simple estilo de ataque ‘cifrar y rescatar’. En el ataque Lapsus$, que aún está siendo investigado por expertos en seguridad, los atacantes de ransomware no solo cifran y roban datos, sino que también juegan con opciones ampliadas, que incluyen la toma y control de cuentas.

Leave a Reply