Tras ciberataques muy sonados en los últimos tiempos, la mayoría estamos familiarizados con el concepto de ransomware, pero es posible que nos suene mucho menos el término de ransomware as a service (RaaS). Sin embargo, este tipo de ataques ha aumentado significativamente en 2020. En este artículo vamos a explicar en qué consiste el RaaS, cómo funciona y cómo podemos protegernos contra él.

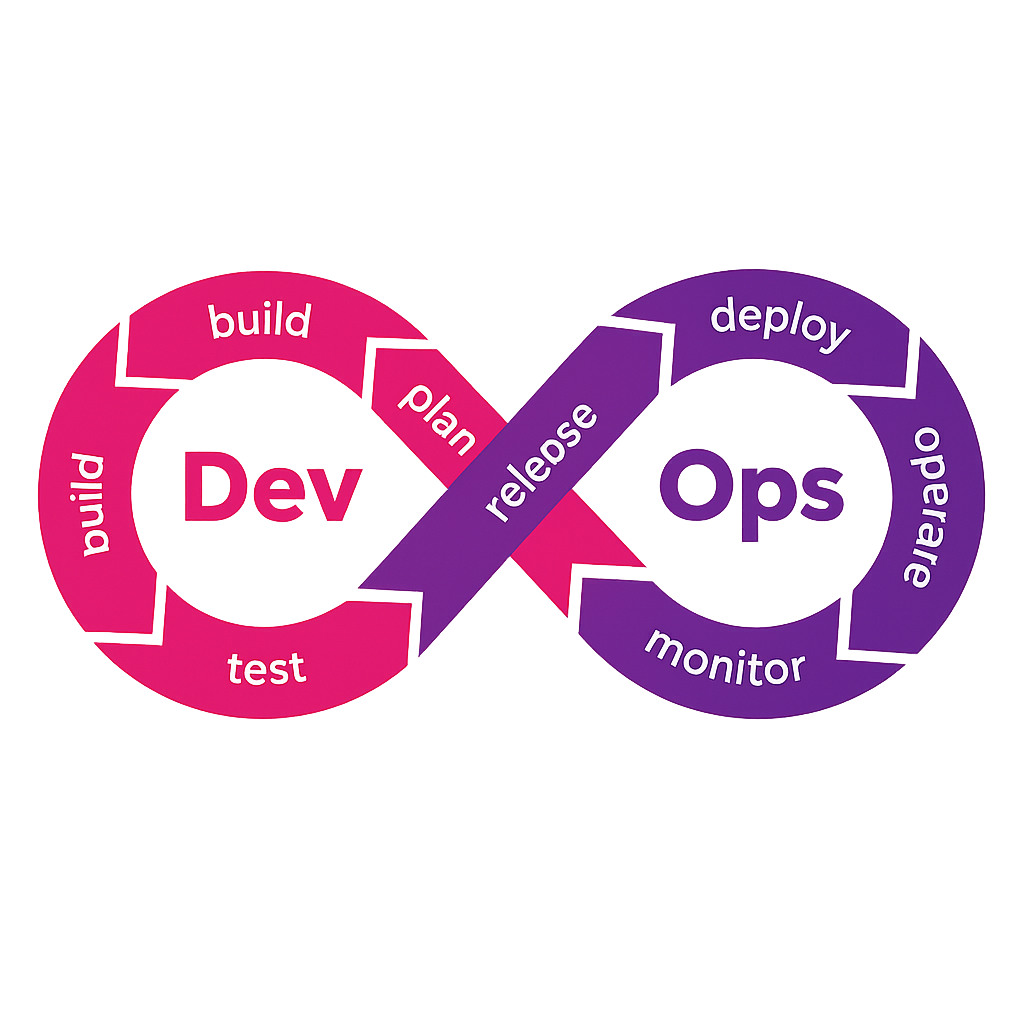

El ransomware as a service es un tipo de servicio no muy diferente al SaaS (software as a service), con la diferencia de que en vez de ofrecernos programas legítimos para usar en nuestro trabajo o tareas diarias, lo que ofrecen son kits de malware para llevar a cabo un ataque de ransomware.

Es decir, un hacker o grupo de hackers desarrollan un virus ransomware (capaz de encriptar todos o casi todos los archivos de una empresa o un particular y denegar su acceso a ellos hasta recibir un rescate a cambio) y lo ponen a la venta en la dark web, de manera que cualquier persona, sin necesidad de tener grandes conocimientos técnicos, puede comprarlo y utilizarlo contra el objetivo que haya elegido.

Así que el RaaS es un tipo malware as a service (MaaS), que funciona de manera muy similar a como lo haría un modelo de SaaS legítimo; se anuncian en la dark web y ofrecen soporte, un dashboard, ofertas, comentarios de otros usuarios, etc., todo a cambio de una cuota mensual y una comisión del rescate cobrado.

Teniendo en cuenta la cantidad de ataques de ransomware que se han producido solo en 2020, como el ataque al SEPE con el ransomware Ryuk, parece evidente que el ransomware as a service en 2021 seguirá siendo tendencia entre los ciberdelincuentes y una preocupación más para muchas empresas.

Los desarrolladores de ransomware ofrecen sus servicios anunciándose en la dark web, de manera que el RaaS funciona, principalmente, a través de cuatro formas posibles:

- Pagando una suscripción mensual a cambio de usar el ransomware.

- A través de programas de afiliación, donde aparte de la cuota mensual, se paga también una comisión de los beneficios del rescate.

- A través de una licencia de un solo uso sin comisión.

- Solo a través de comisiones, es decir, no hay cuota mensual o de entrada, pero los desarrolladores del ransomware se llevan una comisión por cada ataque exitoso y rescate recibido.

Las cuotas y las comisiones se pagan en criptomonedas y una vez suscritos al portal de RaaS, los clientes reciben información detallada para llevar a cabo el ciberataque. Algunos de estos portales ofrecen dashboards para que el cliente pueda monitorear el ataque, el número de archivos encriptados y otra información relativa a su objetivo.

Este modelo permite, como decíamos, que personas sin muchos conocimientos técnicos puedan llevar a cabo ataques sofisticados contra empresas o instituciones públicas de una manera relativamente sencilla. Y hablamos de un modelo de negocio en auge; de acuerdo a un informe elaborado por el Group-IB (una empresa de ciberseguridad), dos tercios de los ataques de ransomware llevados a cabo den 2020 fueron RaaS.

Un ataque de ransomware as a service se produce de la misma forma que un ataque de ransomware; la diferencia está en que en vez de llevarlo a cabo quien ha desarrollado el el virus, lo hace quien ha contratado el servicio, siguiendo la guía para su despliegue que le ha proporcionado el desarrollador o desarrolladores.

Así, el punto de entrada más habitual para un ataque de ransomware sigue siendo el email; a través de técnicas de phishing, consiguen infectar el equipo de la víctima y desde ahí, el virus se va extendiendo por toda la red de la empresa, encriptando archivos, haciendo imposible poder acceder a ellos.

El siguiente paso es enviar un email a la víctima, informándole de que ha sido infectado con ransomware y que si quiere volver a tener acceso a sus archivos, deberá pagar un rescate a cambio, rescate que suele ser una suma elevada de dinero, que debe pagarse en criptomonedas. Además, es habitual que junto a la demanda de rescate, se amenace también con publicar la información a la que se ha tenido acceso en la dark web. Esta amenaza y la necesidad de recuperar el funcionamiento de la empresa lo antes posible, lleva a muchas compañías a pagar los rescates.

Leave a Reply