En junio de 2016, Fortinet denominó un nuevo cargador DEloader. Tiene algunas funciones tomadas de Zeus 2.0.8.9 (por ejemplo, el control de versiones, nrv2b, binstorage-labels), pero lo más importante es que descargó un troyano bancario similar a Zeus (-> Zeus OpenSSL). Además, el cargador compartió su versión con Zeus OpenSSL que descargó.

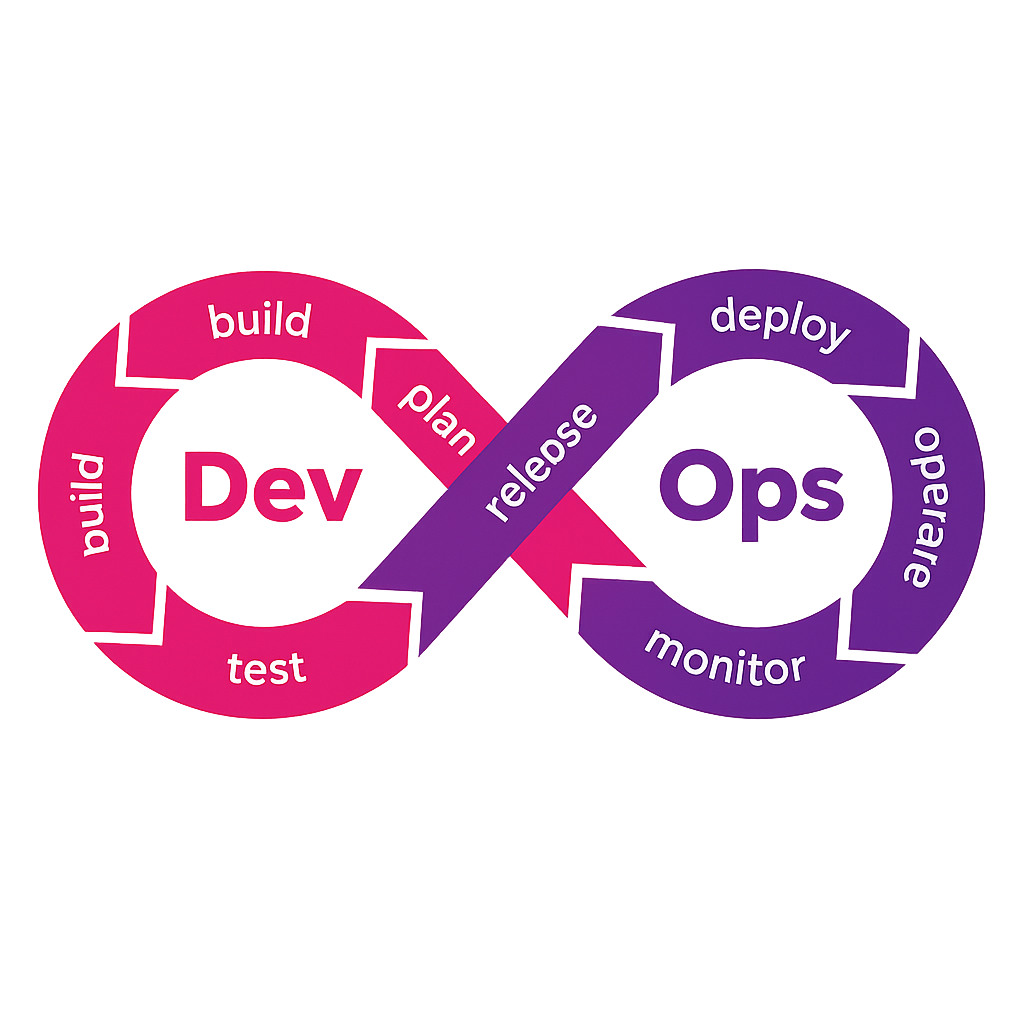

Las muestras iniciales de mayo de 2016 eran pequeñas (17920 bytes). En algún momento, se agregó visualEncrypt / Decrypt, por ejemplo, en v1.11.0.0 (septiembre de 2016) con un tamaño de 27648 bytes. En enero de 2017 con la v1.15.0.0, se agregó la ofuscación, lo que elevó el tamaño a aproximadamente 80k, y el cargador se conoció como Zloader, también conocido como Terdot. Estos cambios pueden estar relacionados con la Red de Distribución Moskalvzapoe, que inició la distribución de la misma al mismo tiempo.

Tenga en cuenta que IBM X-Force decidió llamar a win.zloader / win.zeus_openssl “Zeus Sphinx”, después de mencionarlo como “una nueva versión de Zeus Sphinx” en su publicación inicial en agosto de 2016. Malpedia, por lo tanto, enumera el alias “Zeus XSphinx”. “para win.zeus_openssl – la X para referirse a IBM X-Force.

ZLoader (también conocido como DELoader y Terdot) es un programa malicioso que se distribuye a través de páginas web maliciosas que muestran una notificación de error falsa (por ejemplo, “The ‘Roboto Condensed’ font was not found”). La investigación muestra que ZLoader está diseñado para infectar sistemas con otro programa malicioso, un troyano bancario llamado Zeus. Recomendamos encarecidamente no abrir el archivo (o archivos) descargados de las páginas que muestran ese mensaje de error particular (o similar).

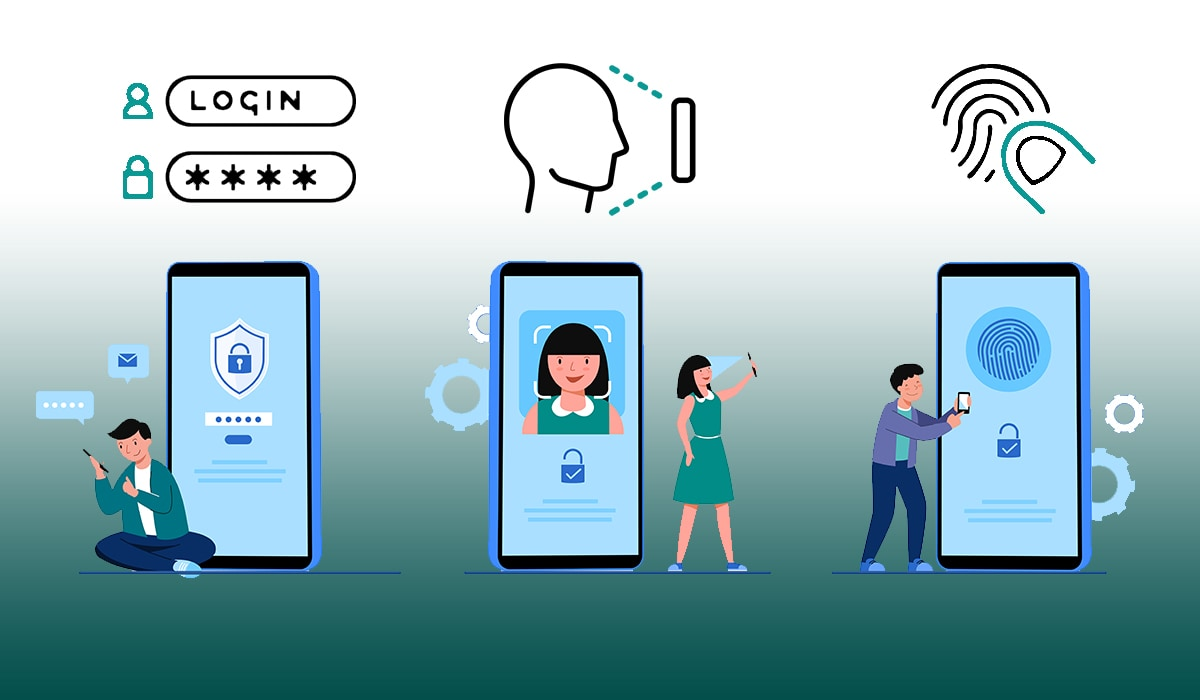

Cuando se visita ese sitio web malicioso, muestra un mensaje de error que dice que un sitio web no se puede cargar correctamente porque no se encontró una fuente llamada “Roboto Condensed”. Lleva a los visitantes a corregir este error descargando e instalando esa fuente a través de “Mozilla Font Pack” o “Chrome Font Pack”. Depende de qué navegador se use para abrir esa página maliciosa. Dependiendo de un navegador, esa página descarga “Chrome_Font.zip” o “Mozilla_Font.zip” que contiene el archivo JavaScript “Chrome_Font.js” o “Mozilla_Font.js” que está diseñado para descargar e instalar ZLoader (también conocido como DELoader y Terdot). Como mencionamos en la introducción, este malware se usa para distribuir Zeus. Zeus es un troyano bancario que es capaz de grabar pulsaciones de teclas y robar credenciales bancarias en línea como inicios de sesión, contraseñas. Por lo general, los delincuentes cibernéticos utilizan indebidamente esta información (credenciales) para robar cuentas bancarias y realizar transacciones fraudulentas, compras, etc. De cualquier manera, las víctimas experimentan pérdidas financieras. Desafortunadamente, los sitios web que muestran el error “The ‘Roboto Condensed’ font was not found” podrían usarse para proliferar otros programas maliciosos como Nymaim, y también Ursnif. Por lo general, los sitios web que muestran virus falsos, errores y otras advertencias se abren a través de otros sitios web no confiables, anuncios engañosos o aplicaciones potencialmente no deseadas (PUAs, por sus siglas en inglés) que están instaladas en el navegador y/o sistema operativo del usuario. Si hay una razón para pensar que una computadora está infectada con ZLoader o cualquier otro malware, entonces debe eliminarse lo antes posible. Más ejemplos de programas maliciosos que están diseñados para robar información confidencial (incluidas las credenciales bancarias) son Mispadu, Bolik y Casbaneiro. Por lo general, se distribuyen disfrazándolos como algunos programas o archivos legítimos. Cuando se instalan, generalmente causan a las víctimas problemas serios como instalaciones de otro malware, pérdida financiera y de datos, problemas con la seguridad de navegación, privacidad en línea, etc.

Como mencionamos en la introducción, los delincuentes cibernéticos difundieron ZLoader a través de una página maliciosa diseñada para engañar a las personas que descargan y abren un archivo (fuente) que supuestamente les permite navegar más por esa página. Es bastante común que los ciberdelincuentes propaguen malware a través de páginas no confiables, descargadores de terceros, páginas gratuitas de alojamiento de archivos, redes Punto-a-Punto (por ejemplo, cliente de torrents, eMule) y otros canales o herramientas de descarga de software o archivos cuestionables. A menudo distribuyen programas maliciosos a través de campañas de spam, troyanos, actualizadores de software falsos y herramientas de “craqueo” (activación) de software. Cuando usan campañas de spam, envían correos electrónicos que contienen archivos adjuntos maliciosos (o enlaces a sitios web que descargan archivos maliciosos). En la mayoría de los casos, adjuntan archivos ejecutables (como .exe), documentos PDF, archivos de archivo como ZIP, RAR, documentos de Microsoft Office o archivos JavaScript. Si los destinatarios abren esos archivos adjuntos, provocan la instalación de algún programa malicioso. Los troyanos son programas maliciosos que a menudo están diseñados para causar infecciones en cadena. Una vez instalados, instalan otro malware (adicional). Las herramientas de actualización de software falsas generalmente infectan los sistemas instalando malware en lugar de actualizaciones, reparaciones o explotando fallas, errores del software instalado que está desactualizado. Se supone que las herramientas de “craqueo” de software omiten la activación de software con licencia y pago. Sin embargo, con frecuencia esas herramientas están diseñadas por ciberdelincuentes que buscan infectar computadoras con malware. Simplemente dicho, al usar esas herramientas, el riesgo de instalar un software malicioso en su sistema operativo.

Leave a Reply