Conti es un ransomware que se ha observado desde 2020. Se sabe que todas las versiones de Microsoft Windows están afectadas. El software utiliza su propia implementación de AES-256 que utiliza hasta 32 subprocesos lógicos individuales, lo que lo hace mucho más rápido que la mayoría de ransomware. El método de entrega no está claro.

La banda detrás de Conti ha operado un sitio desde el cual puede filtrar documentos copiados por el ransomware desde 2020. La misma banda ha operado el ransomware Ryuk. El grupo se conoce como Wizard Spider y tiene su sede en San Petersburgo, Rusia.

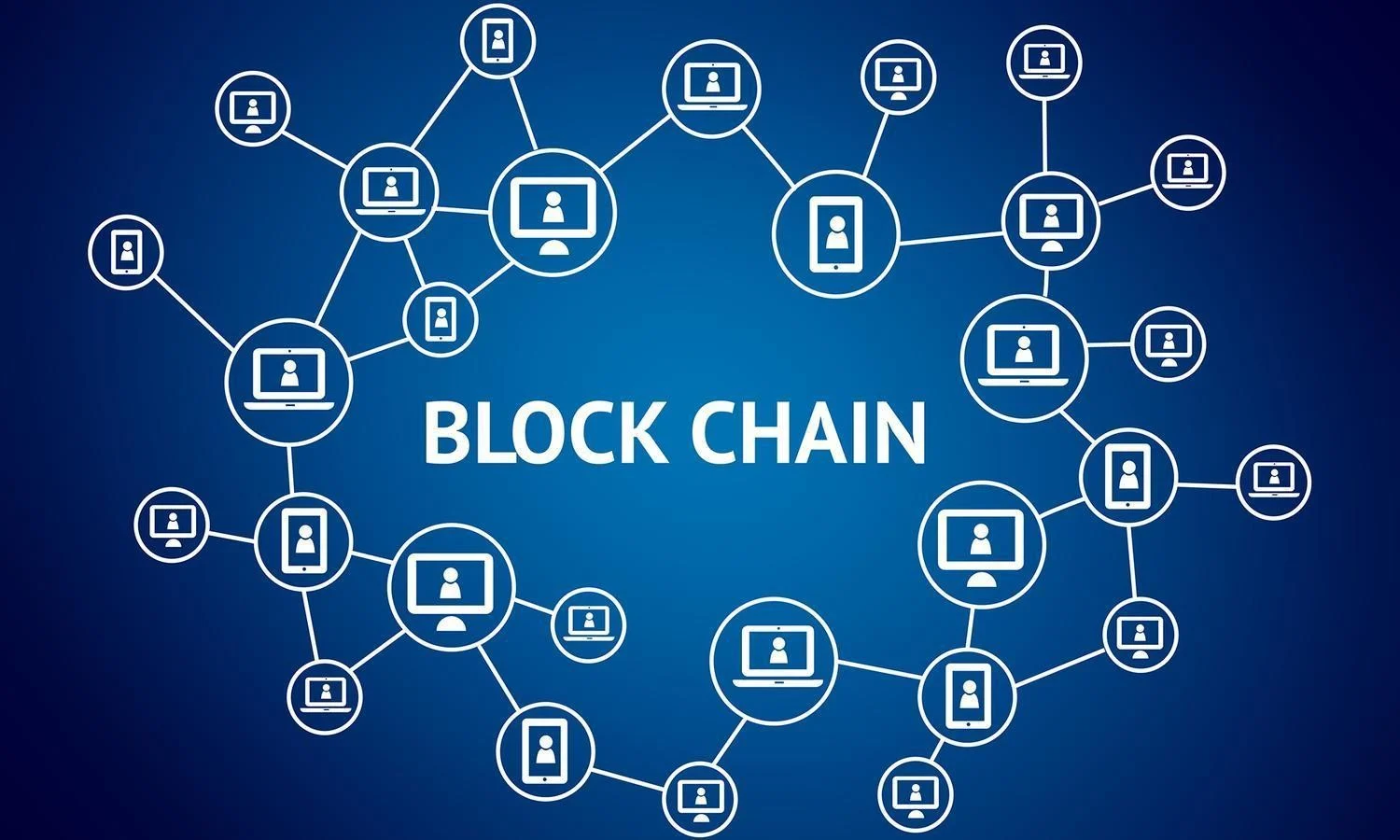

Una vez en un sistema, intentará eliminar las instantáneas de volumen. Intentará terminar una serie de servicios utilizando Restart Manager para asegurarse de que puede cifrar los archivos que utilizan. El comportamiento predeterminado es cifrar todos los archivos en unidades de bloque de mensajes de servidor locales y en red , ignorando los archivos con extensiones DLL , .exe, .sys y .lnk. También puede apuntar a unidades específicas, así como a direcciones IP individuales.

Los ataques cibernéticos operados por humanos representan una amenaza cada vez más grande para las organizaciones alrededor del mundo, comprometiendo información sensible e infiltrándose en las redes de las empresas. ransomware Conti.

Un ejemplo de ello es el ransomware Conti que logra infiltrarse en las redes y obtener acceso a credenciales de administrador en apenas 16 minutos posteriores a la vulneración de un firewall. De acuerdo con Sophos, se trata de una acción de “doble extorsión”, realizada por humanos, que roba información sensible y amenaza con cifrarla y exponerla a cambio de un rescate.

Peter Mackenzie, gerente general de Sophos Rapid Response, explica que se le denomina de ‘doble extorsión’ porque los atacantes obtienen acceso de forma simultánea a dos servidores para que los equipos de ciberseguridad, al detectar el ataque, deshabiliten únicamente uno de ellos, creyendo que detuvieron la amenaza a tiempo.

¿Qué hacer ante el ransomware Conti?

Los primeros pasos a seguir que recomienda Sophos ante este tipo de amenazas son:

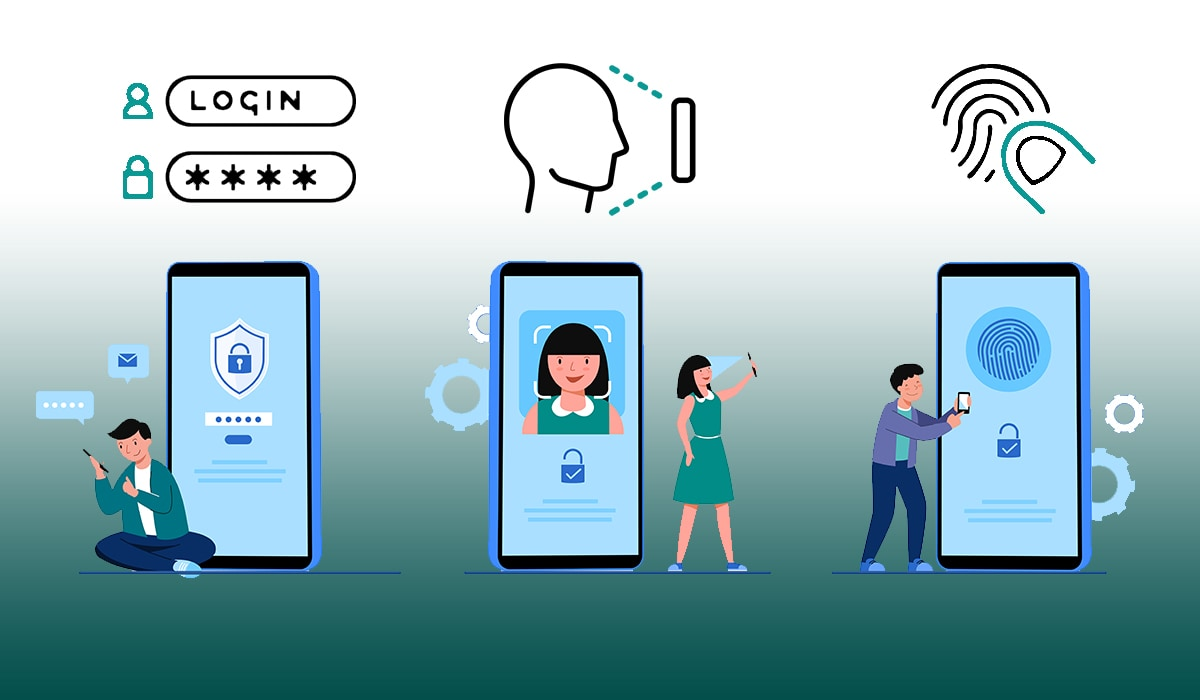

- Cerrar el protocolo de escritorio remoto (RDP) orientado para denegar el acceso de los ciberdelincuentes a las redes.

- Si se necesita acceso al RDP, hacerlo mediante una conexión VPN

- Utilizar seguridad en capas para prevenir, proteger y detectar ciberataques, incluidas las capacidades de detección y respuesta de endpoints (EDR) y equipos de respuesta administrados, como Sophos Rapid Response, que vigilan las redes las 24/7.

- Disponer de un plan de respuesta a incidentes eficaz y actualizarlo según sea necesario. Si no hay seguridad de que se tengan las habilidades o los recursos al interior de la organización para monitorear amenazas o responder a incidentes, considerar recurrir a especialistas.

La evolución constante de amenazas cibernéticas y el trabajo humano detrás de ellas vuelve cada vez más compleja la labor de defenderse para las organizaciones, razones por las que es indispensable contar con un aliado estratégico en ciberseguridad de última generación.

El robo y/o la vulnerabilidad de la información podría generar un impacto negativo en las operaciones y altos costos económicos para las compañías.

Leave a Reply