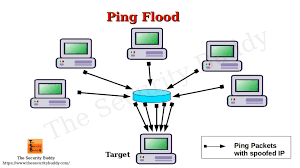

El ping flood es un tipo de ataque de denegación de servicio(en inglés, denial of service). Para que te hagas una idea de en qué consiste, podríamos compararlo con una broma telefónica: el atacante llama y cuelga una y otra vez, colapsando la línea e impidiendo utilizar el servicio y responder a las llamadas legítimas.

Aparte del ping flood, se utilizan otros conocidos ataques de inundación como el HTTP flood, el SYN flood y el UDP flood, todos con el mismo objetivo: saturar el sistema de destino de solicitudes arbitrarias hasta colapsarlo. El ping flood no debe confundirse con el llamado ping de la muerte (en inglés, ping of death), que bloquea el sistema de destino directamente, sin sobrecargarlo de datos.

El ping flood es un ciberataque que puede dirigirse contra diversos sistemas conectados a Internet, como servidores, rúters u ordenadores domésticos de usuarios particulares.

En términos técnicos, el ping flood se basa en el Internet Control Message Protocol (ICMP). Este protocolo y el relacionado comando “ping” se utilizan habitualmente para llevar a cabo pruebas de red. Mediante el ping flood, se realiza un envío masivo de paquetes ICMP echo request al ordenador de destino. De esta manera, si el atacante tiene más ancho de banda que la víctima, esta se cae de la red.

Ataque ping flood como denegación de servicio (DoS)

En esta versión más simple del ataque, el atacante (A) envía los paquetes echo request a la víctima (V) desde un único dispositivo. Para no revelar su identidad, el atacante recurre al spoofing y cambia su propia dirección IP. El ordenador (O) al que se puede acceder aleatoriamente mediante esta dirección IP es bombardeado por los paquetes echo reply resultantes. Este efecto de retrodispersión también se conoce como backscatter. En algunas variantes del ping flood, como el llamado ataque pitufo o ataque smurf, la retrodispersión se utiliza como arma en sí misma.

Para dirigir el ping flood contra la víctima, el atacante utiliza el comando “ping” o una alternativa moderna como la herramienta hping. El ataque comienza en la línea de comandos: el ping flood se desencadena mediante un comando diseñado especialmente para el mismo. Por razones de seguridad, solo podemos incluir una muestra aproximada del código “hping”: hping --icmp --flood --rand-source -p <Port> <dirección IP>

Leave a Reply