Los programas maliciosos de este tipo están diseñados para informar a los criminales cuándo un equipo infectado se encuentra en línea. El cibercriminal recibe diferentes tipos de información sobre el equipo infectado: Su dirección IP, el número de un puerto abierto, direcciones de correo electrónico, etc. La información puede ser enviada mediante una variedad de métodos: correo electrónico, una solicitud a un sitio web controlado por los cibercriminales, o a través de plataformas de mensajería instantánea. Los troyanos notificadores utilizan múltiples componentes para avisar a los usuarios maliciosos que se…

Leer másDía: 3 diciembre, 2019

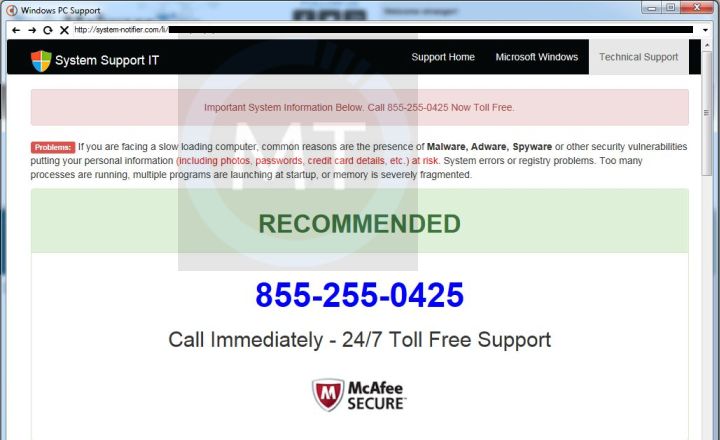

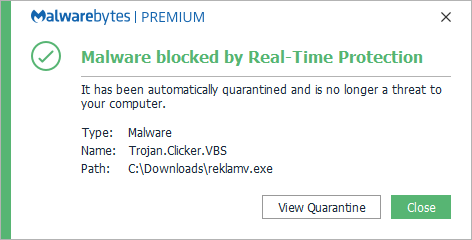

Troyano “Troyan-Clicker”

Los programas clasificados como Trojan-Clicker están diseñados para acceder a los recursos de Internet (normalmente, páginas web). Esto lo consiguen enviando comandos al navegador o sustituyendo los archivos del sistema que proporcionan las direcciones a los recursos de Internet (como los archivos hosts de Windows). Un cibercriminal puede utilizar un Trojan-Clicker para: . Aumentar el número de visitas a ciertos sitios con el fin de manipular el número de accesos a anuncios en línea. . Llevar a cabo un ataque DoS (denegación de servicio) hacia un servidor determinado. . Direccionar…

Leer másTroyano “Trojan-ArcBomb”

Estos troyanos están diseñados para congelar o hacer más lento el rendimiento del sistema, también pueden inundar el disco con una gran cantidad de datos “vacíos” al momento de querer descomprimir algún archivo comprimido. Los también denominados “archivos bomba” representan una amenaza particular para los servidores de archivos o de correo cuando éstos utilizan un sistema automatizado para procesar los datos que ingresan. Un troyano ArcBomb podría fácilmente provocar un bloqueo del sistema en el servidor. Este troyano utilizan tres tipos de “bombas”: . Cabeceras de archivos malformadas. . Datos…

Leer másTroyano “Trojan-Mailfinder.”

Estos programas pueden recolectar direcciones de correo electrónico desde tu computadora y luego enviarlos a los delincuentes a través de un mail, la web, un FTP u otros medios. Las direcciones robadas son utilizadas por los cibercriminales para realizar envíos masivos de malware, spam y/o correos no deseados Se llegará a comprometer el equipo. El Trojan-Mailfinder se instala, sin su conocimiento, automáticamente desde una fuente o sitio Web nocivo. Una vez instalado, el Trojan-Mailfinder, puede disminuir considerablemente el rendimiento del equipo. Su eliminación manual puede ser difícil….

Leer más